Destinazione: Cybersecurity e Protezione Dati

Mantieni al sicuro la tua rete e i tuoi dati da minacce e vulnerabilità.

Lasciati guidare da Monitoro verso nuove opportunità di crescita.

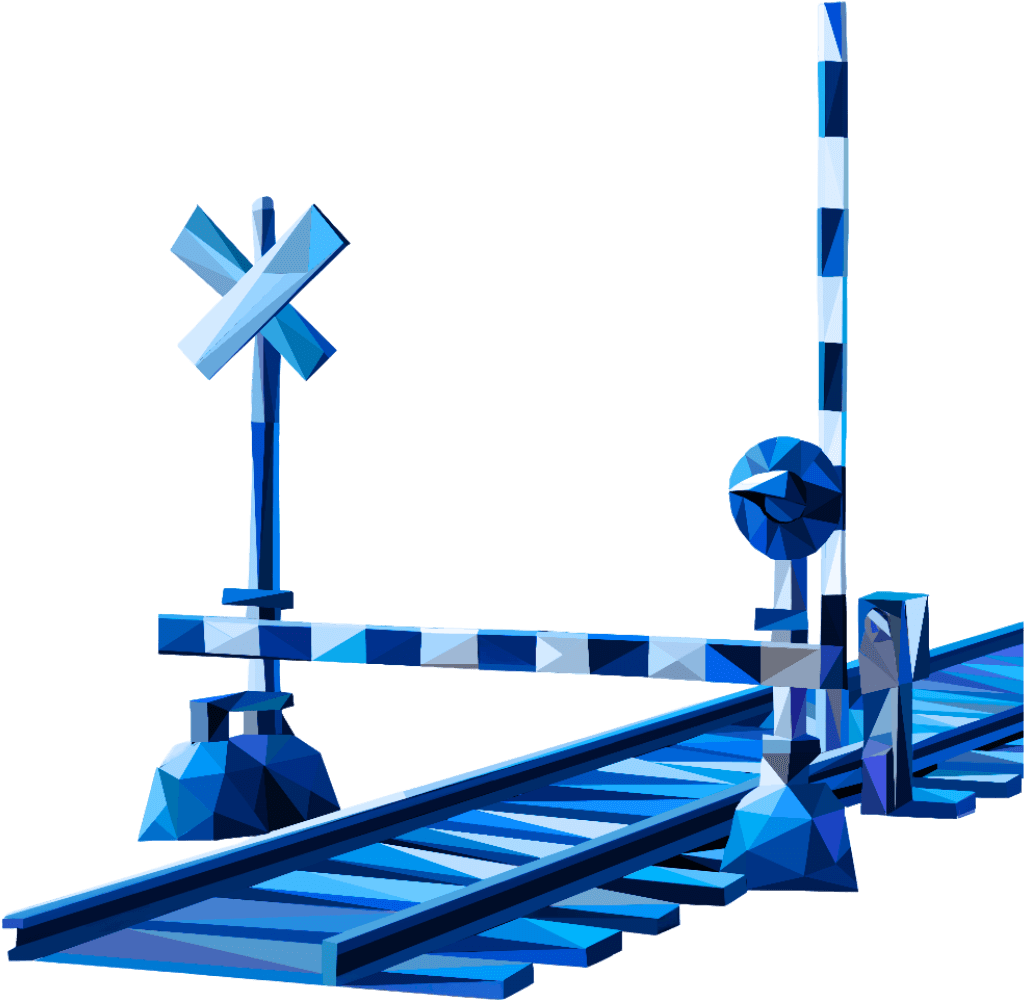

Come le solide barriere di un passaggio a livello proteggono il traffico ferroviario e i passeggeri dei convogli da pericolose intrusioni, l’approccio di Monitoro al processo alla cybersecurity si traduce in una difesa multilivello capace di prevenire attacchi, mitigare rischi e garantire continuità operativa. Dalla protezione degli endpoint al monitoraggio proattivo, passando per la gestione automatizzata degli aggiornamenti, ogni soluzione è progettata per blindare la tua infrastruttura informatica aziendale da qualsiasi minaccia rivolta all’integrità dei dati e al corretto funzionamento delle risorse.

Destinazione: Cybersecurity e Protezione Dati

Mantieni al sicuro la tua rete e i tuoi dati da minacce e vulnerabilità.

Lasciati guidare da Monitoro verso nuove opportunità di crescita.

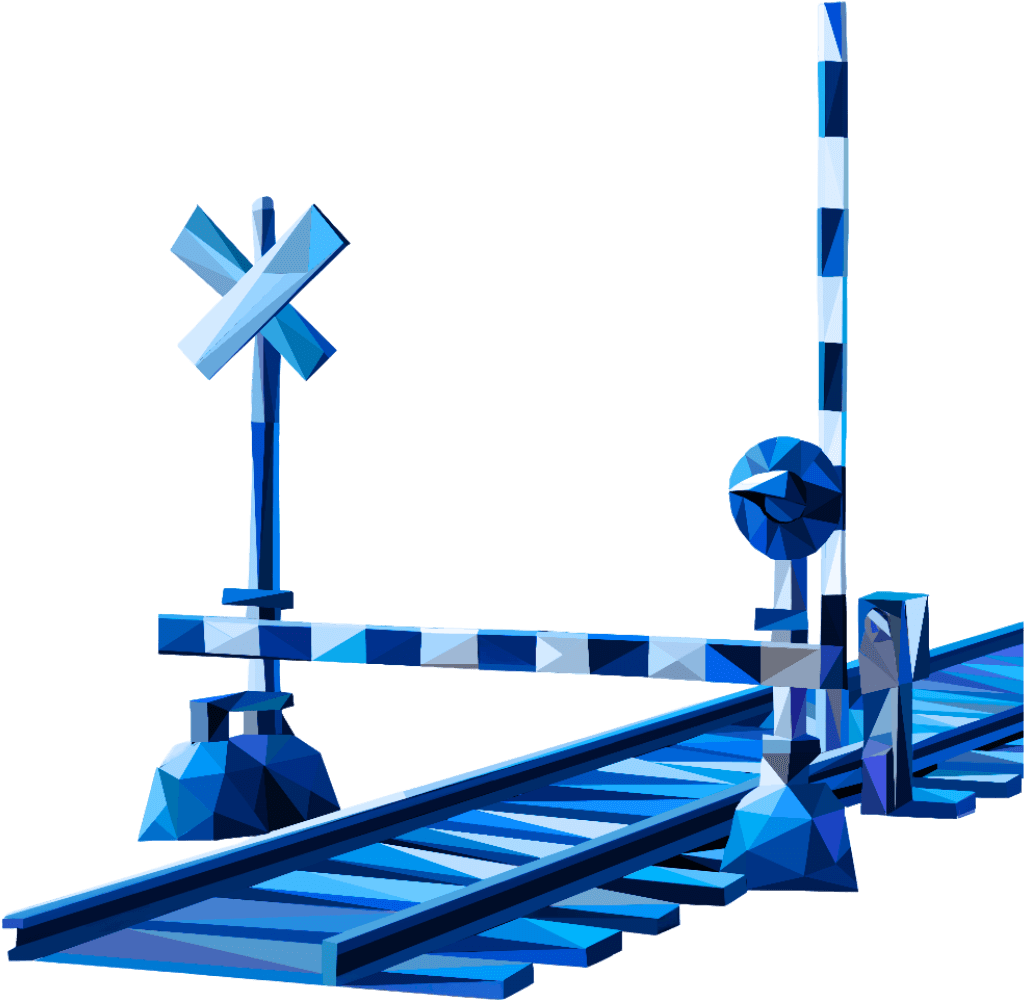

Come le solide barriere di un passaggio a livello proteggono il traffico ferroviario e i passeggeri dei convogli da pericolose intrusioni, l’approccio di Monitoro al processo alla cybersecurity si traduce in una difesa multilivello capace di prevenire attacchi, mitigare rischi e garantire continuità operativa. Dalla protezione degli endpoint al monitoraggio proattivo, passando per la gestione automatizzata degli aggiornamenti, ogni soluzione è progettata per blindare la tua infrastruttura informatica aziendale da qualsiasi minaccia rivolta all’integrità dei dati e al corretto funzionamento delle risorse.

Un approccio alla sicurezza informatica efficace non si limita a respingere attacchi. Monitoro progetta ed implementa strategie di cybersecurity avanzate finalizzate a prevenire rischi e proteggere ogni componente del tuo ecosistema digitale nel breve, medio e lungo termine.

PROTEZIONE PERIMETRALE E CONTROLLO DEGLI ACCESSI

La sicurezza della rete aziendale inizia dalla sua protezione perimetrale. Attraverso firewall di ultima generazione e VPN del noto marchio Sophos, Monitoro assicura una gestione e segmentazione avanzata del traffico in entrata, in uscita e interno alla rete aziendale. Questo sistema di difesa non solo impedisce a minacce esterne di compromettere l’infrastruttura, ma garantisce anche connessioni sicure tra le sedi fisiche e chi opera da remoto. A completare la strategia di difesa, soluzioni di antispam avanzato come LibraEsva in grado di bloccare e-mail indesiderate e attacchi di phishing; firewall “bordo macchina”, ovvero sistemi integrati ai server fisici e firewall virtuali per ambienti ibridi e cloud; l’utilizzo di strumenti di patching automatizzato per mantenere software e sistemi allineati alle ultime versioni rilasciate dai produttori; la formazione del personale e l’applicazione di rigorose policy in linea con i più elevati standard di cybersicurezza.

PROTEZIONE INTERNA E CONTROLLO DEI DISPOSITIVI

Proteggere la rete aziendale significa non solo difenderne il perimetro, ma anche garantire la sicurezza e l’integrità di ogni suo componente. A tale scopo, Monitoro non si limita all’installazione di comuni antivirus su server e postazioni di lavoro, ma implementa una vera e propria Endpoint Protection grazie alla partnersip tecnica con la Software House Sophos. Un sistema estremamente evoluto che oltre a proteggere da malware, spyware e ransomware, consente di applicare policy di sicurezza granulari, controllare gli accessi ai dati critici e bloccare dispositivi non autorizzati come unità USB potenzialmente infette. Anche in questo caso, oltre alla formazione del personale e all’applicazione di specifiche policy aziendali, per contribuire alla costruzione di un ecosistema IT solido e resiliente, Monitoro ricorre a sistemi di patch management con l’intento di azzerare le vulnerabilità di software e sistemi operativi sfruttabili da hacker o malintenzionati per penetrare all’interno della rete.

MONITORAGGIO PROATTIVO E SISTEMI DI DATA PROTECTION

Combinando strumenti avanzati di monitoraggio RMM (Remote Monitoring & Management) e MDM (Mobile Device Management) per supervisionare in tempo reale server, workstation, dispositivi e rilevarne eventuali anomalie prima che possano trasformarsi in problemi critici, Monitoro adotta un approccio proattivo alla cybersecurity. La protezione dei dati è una priorità assoluta, per questa ragione la strategia implementata è integrabile con soluzioni di Data Loss Prevention per gestire con precisione chi può accedere, modificare o eliminare informazioni sensibili in archivio e di Data Leak Prevention per monitorare e registrare attività eseguite su file e programmi, prevenendo fughe di dati accidentali o intenzionali. Inoltre, per assicurare continuità operativa, Monitoro implementa soluzioni di backup differenziale oltre a piani di Business Continuity e Disaster Recovery (BCDR) assicurando il ripristino di dati e sistemi in caso di disastro nel minor tempo possibile.

Questa soluzione non fa per te? Scopri tutte le destinazioni.

Monitoro è il partner ideale per dirigersi in qualsiasi direzione:

CONSULENZA STRATEGICA E INVENTARIO DEGLI ASSET IT:

La stazione di partenza di qualsiasi viaggio guidato da Monitoro.

Senza una visione chiara e una valutazione strategica, qualsiasi intervento rischierebbe di essere inefficace o parziale. A tale scopo, prima di procedere alla progettazione e all’implementazione di una strategia di cybersecurity su misura, la divisione sistemistica di Monitoro esegue un’analisi dello stato dell’arte dell’infrastruttura informatica aziendale articolata in 3 step:

DEFINIZIONE DEGLI OBIETTIVI OPERATIVI

MAPPATURA DELL’INFRASTRUTTURA IT

STUDIO DELL’ARCHITETTURA DI RETE

Una fase preliminare attraverso la quale Monitoro può fornire al cliente una visione chiara della propria esposizione al rischio informatico e delle azioni necessarie per rafforzare la infrastruttura con misure destinate a potenziare la protezione dei dati e/o l’efficienza dei sistemi.